Investigación de Bitdefender Labs sobre una campaña publicitaria maliciosa en Facebook dirigida a usuarios de Bitwarden

A lo largo de 2024, Bitdefender Labs ha estado monitoreando de cerca una serie de campañas de publicidad maliciosa que explotan plataformas populares para distribuir malware. Estas campañas utilizan anuncios falsos para engañar a los usuarios e instalar software malicioso disfrazado de aplicaciones legítimas o actualizaciones.

Una de las campañas más recientes descubiertas por Bitdefender Labs involucra una extensión falsa de Bitwarden anunciada en la plataforma de redes sociales Facebook de Meta. La campaña engaña a los usuarios para que instalen una extensión de navegador dañina bajo la apariencia de una actualización de seguridad.

Hallazgos clave incluyen:

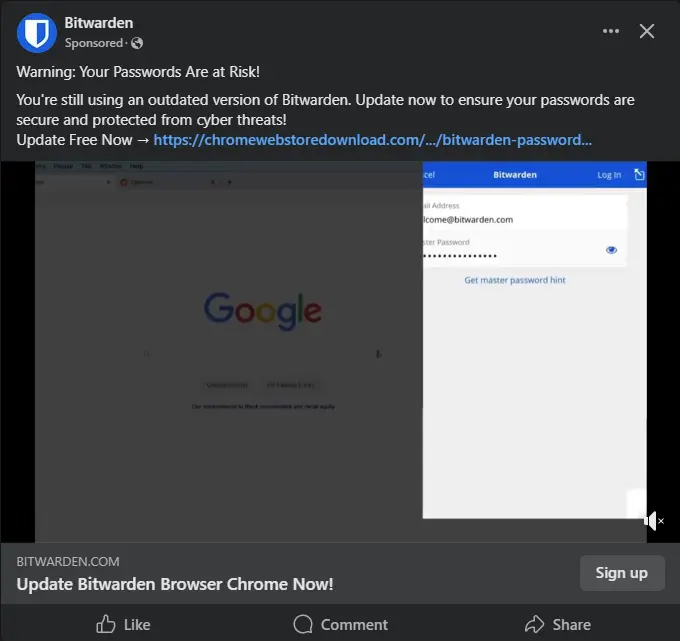

- Explotación de la plataforma: Los atacantes están aprovechando la plataforma publicitaria de Facebook para entregar anuncios que parecen legítimos pero que conducen a un sitio web malicioso.

- Suplantación de marcas reputadas: La campaña suplanta a Bitwarden, un popular gestor de contraseñas, para generar confianza y crear un sentido de urgencia al instar a los usuarios a instalar una supuesta «actualización de seguridad».

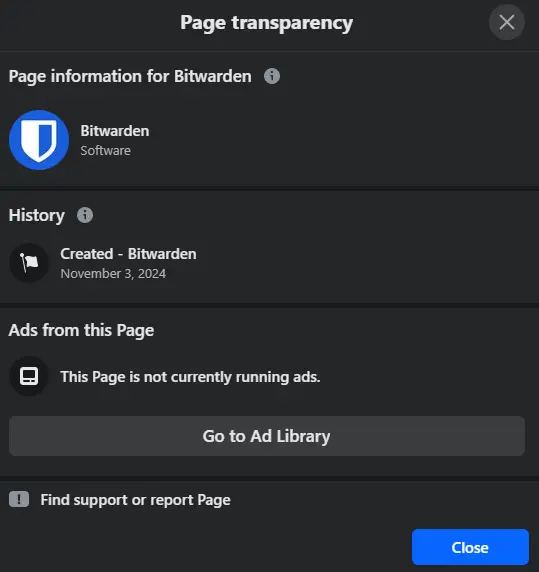

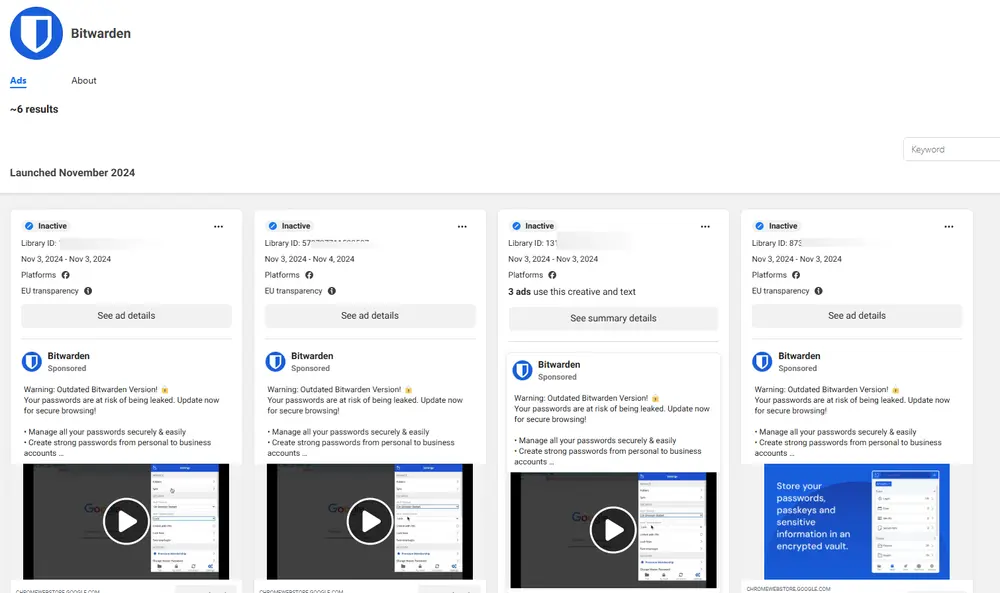

- Demografía objetivo específica: Lanzada el 3 de noviembre de 2024, esta campaña apunta específicamente a consumidores de entre 18 y 65 años en toda Europa.

- Alcance actual y potencial de expansión global: Los anuncios maliciosos ya se han mostrado a miles de usuarios y podrían expandirse aún más. Si no se controla, esta campaña podría escalar a nivel mundial, afectando a usuarios en todo el mundo.

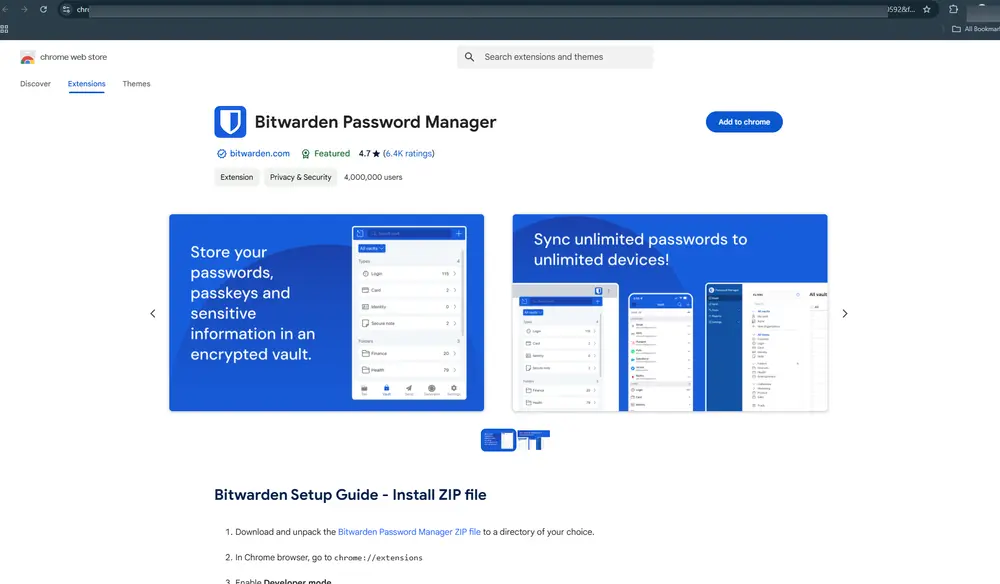

- Uso de cadenas de redirección: Los usuarios que hacen clic en estos anuncios son redirigidos a través de múltiples sitios, llegando finalmente a una página de phishing que imita la Chrome Web Store oficial para ocultar la intención maliciosa del anuncio.

- Recolección de datos en cuentas personales y comerciales: El malware recopila datos personales y apunta a cuentas comerciales de Facebook, lo que podría llevar a pérdidas financieras para individuos y empresas.

Una vez más, esta campaña destaca cómo los actores maliciosos explotan plataformas de confianza como Facebook para atraer a los usuarios a comprometer su propia seguridad. Al hacerse pasar por una herramienta confiable e imitar notificaciones urgentes de actualización, los ciberdelincuentes obtienen acceso a información personal y comercial valiosa.

Gracias a la investigación de Bitdefender Labs, ahora tenemos una comprensión más clara de las tácticas en evolución utilizadas en este tipo de ataques:

1. Primer paso: Anuncios falsos para atraer a los usuarios

El ataque comienza con un anuncio engañoso en Facebook que advierte a los usuarios que sus contraseñas están en riesgo y los insta a actualizar su extensión de navegador Bitwarden. El anuncio parece legítimo, utilizando la marca de Bitwarden y un lenguaje urgente, como «¡Advertencia: Sus contraseñas están en riesgo!» para incitar a los usuarios a actuar.

Al hacer clic en el anuncio, los usuarios son llevados a una página web falsa diseñada para imitar la Chrome Web Store oficial. Cuando los usuarios hacen clic en «Agregar a Chrome», son redirigidos a un enlace de Google Drive que contiene un archivo zip con la extensión maliciosa. Los atacantes guían a los usuarios a través de un proceso para instalar la extensión mediante:

- Descomprimir el archivo

- Ir a la configuración de extensiones de su navegador a través de chrome://extensions

- Habilitar el Modo Desarrollador

- Cargar manualmente la extensión descomprimida (sideloading).

Este método manipula a los usuarios para que pasen por alto las comprobaciones de seguridad del navegador, permitiendo que el malware se instale sin ser detectado.

2. Detalles de la extensión maliciosa: Acceso completo y permisos sospechosos

Una vez instalada, la extensión maliciosa solicita permisos extensivos que le permiten interceptar y manipular las actividades en línea del usuario. Un análisis más detallado del archivo manifest de la extensión revela permisos para operar en todos los sitios web, modificar solicitudes de red y acceder al almacenamiento y las cookies. Aspectos clave del manifest incluyen:

{

"name": "Bitwarden Password Manager",

"version": "0.0.1",

"manifest_version": 3,

"background": {

"service_worker": "service-worker-loader.js",

"type": "module"

},

"permissions": [

"contextMenus",

"storage",

"cookies",

"tabs",

"declarativeNetRequest",

"webNavigation",

"webRequest",

"management"

]

}El script service-worker-loader.js de la extensión inicia background.js, el componente principal que impulsa las operaciones maliciosas. Además, popup.js, un script ofuscado, se carga cuando los usuarios hacen clic en el ícono de la extensión en su navegador, permitiéndole:

- Acceder a las cookies de https://facebook.com, específicamente la cookie ‘c_user’ que contiene el ID de usuario.

- Manipular el DOM del navegador para mostrar mensajes de carga falsos para legitimidad o engaño.

3. Background Worker: Recopilación y Exfiltración de Datos

El script background.js, que se activa al instalar la extensión, es el núcleo de este ataque.

javascriptCopiarEditarchrome.runtime.onInstalled.addListener(async details => {

getFacebookCookies();

});

Así es como funciona:

- Recolección de Cookies: Al instalarse,

background.jsllama agetFacebookCookies()para buscar cookies de Facebook. Si se encuentran, recoge más datos utilizando la funcióncollectData(). - Recopilación de Datos de IP y Geolocalización: La extensión consulta servicios como

https://api.ipify.orgyhttps://freeipapi.compara obtener datos de IP y ubicación. - Extracción de Datos de Facebook: A través de la Graph API de Facebook, el malware obtiene datos del usuario, incluyendo:

- Detalles personales como el ID de usuario y el nombre.

- Información de cuentas comerciales y cuentas publicitarias.

- Detalles de tarjetas de crédito y facturación asociadas a las cuentas publicitarias.

Una vez recolectados, los datos se envían a una URL de Google Script, que actúa como el servidor de comando y control (C2) para los atacantes. La función sendData() maneja la exfiltración de los datos al codificarlos y transmitir la información sensible.

4. Estrategias de Detección y Defensa

Detectar y mitigar este ataque es un desafío para los equipos de ciberseguridad debido a su dependencia de plataformas legítimas como Facebook y Google Drive. Aquí hay algunas ideas de detección para profesionales de seguridad:

- Monitorear Permisos Sospechosos: Los permisos

declarativeNetRequestywebRequest, junto con el acceso a cookies, son fuertes indicadores de un posible malware. - Firmas Comportamentales: Funciones ofuscadas como

chrome.runtime.onInstalled.addListenery llamadas a las APIs degraph.facebook.compueden servir como indicadores de compromiso (IoCs).

Consejos de Seguridad para los Usuarios

Para protegerse de campañas de malvertising similares, sigue estos consejos esenciales de seguridad:

- Verificar Actualizaciones de Extensiones: Siempre actualiza las extensiones directamente desde tiendas oficiales de navegadores (por ejemplo, Chrome Web Store) y no desde anuncios o enlaces de terceros.

- Revisar Anuncios y Enlaces: Ten precaución con los anuncios patrocinados en redes sociales, especialmente aquellos que requieren acción inmediata o actualizaciones para herramientas de seguridad.

- Comprobar Permisos de Extensiones: Antes de instalar o actualizar una extensión, revisa sus permisos. Las extensiones que solicitan acceso a cookies, solicitudes de red o todos los datos de sitios web pueden ser maliciosas.

- Habilitar Funciones de Seguridad: Utiliza configuraciones de seguridad del navegador, como desactivar el Modo Desarrollador cuando no esté en uso, para evitar la instalación no autorizada de extensiones.

- Reportar Anuncios Sospechosos: Si encuentras anuncios engañosos o maliciosos en redes sociales, repórtalos a la plataforma para ayudar a prevenir la propagación de ataques similares.

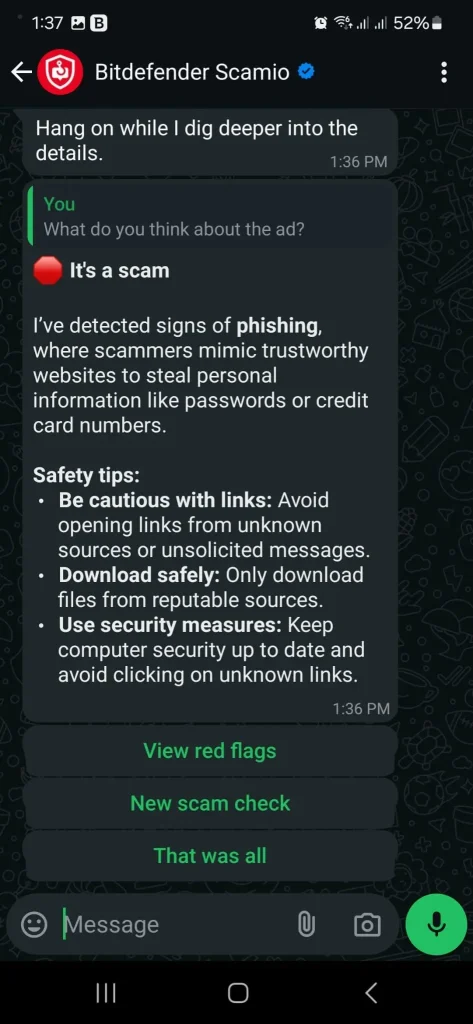

Consejo Pro: Usa Bitdefender Scamio para evitar estafas y anuncios maliciosos.

Bitdefender Scamio es una herramienta gratuita de detección de estafas que puedes usar para comprobar si los enlaces o mensajes que ves en línea son parte de una estafa. Está disponible en Facebook Messenger, WhatsApp, tu navegador web y Discord.

Veamos qué dijo Scamio sobre el anuncio:

También puedes ayudar a otros a mantenerse seguros compartiendo Scamio con ellos en Francia, Alemania, España, Italia, Rumania, Australia y el Reino Unido.

Además, con el lanzamiento de nuestro nuevo Scam Copilot, puedes obtener protección integral contra estafas en todos tus dispositivos, con acceso a tu chatbot personal de asesor de estafas, alertas de olas de estafas en tu área, detección en tiempo real de estafas en tus actividades de navegación y protección contra acceso remoto, entre otros. Las funciones de Scam Copilot, junto con nuestra galardonada protección contra malware, se encuentran en nuestras soluciones de seguridad todo-en-uno.